Chcesz dostosować swoją Jednostkę Samorządu Tertorialnego (JST) do wymagań cyberbezpieczństwa i spełnić wymagania:

Ustawy z dnia 5 lipca 2018 r. o krajowym systemie cyberbezpieczeństwa (UKSC) i/lub

Rozporządzenia Rady Ministrów z dnia 12 kwietnia 2012 r. w sprawie Krajowych Ram Interoperacyjności, minimalnych wymagań dla rejestrów publicznych i wymiany informacji w postaci elektronicznej oraz minimalnych wymagań dla systemów teleinformatycznych (Rozporządzenie KRI) i/lub

Ustawy z dnia 10 maja 2018 r. o ochronie danych osobowych (RODO) i/lub

Rozporządzenia Parlamentu Europejskiego i Rady (UE) 2016/679 z dnia 27 kwietnia 2016 r. w sprawie ochrony osób fizycznych w związku z przetwarzaniem danych osobowych i w sprawie swobodnego przepływu takich danych oraz uchylenia dyrektywy 95/46/WE (ogólne rozporządzenie o ochronie danych) (RODO) i/lub

Normy ISO/IEC 27001:2022 Technika informatyczna — Techniki bezpieczeństwa — Systemy zarządzania bezpieczeństwem informacji — Wymagania (ISO/IEC 27001)?

Skorzystaj z przykładowej dokumentacji w postaci 35 plików w formie edytowalnej

dostosuj ją do działania JST i uzupełnij zapisy!

Dzięki naszemu zestawowi procedur i formularzy:

spełnisz wymagania prawne i zabezbieczysz Urząd przed cyberatakiem, ochronisz dane osobowe i zabezpieczysz bezpieczeństwo prawowników i obywateli.

Po zakupie w Plikach do pobrania będziesz mógł pobrać przykładową dokumentację systemu bezpieczeństwa.

Cała dokumentacja i jej dostosowanie jest omówione w szkoleniu i możesz ją dostosować ją do potrzeb swojej JST.

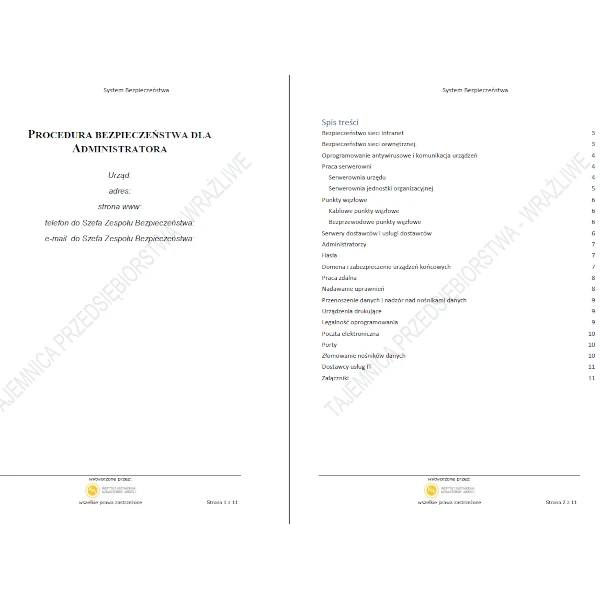

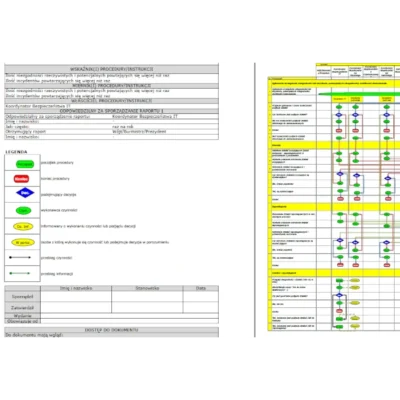

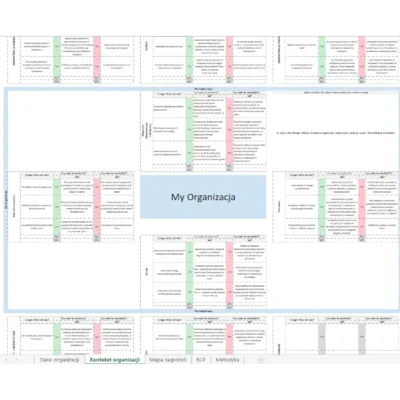

W skład dokumentacji wchodzi:

35 plików

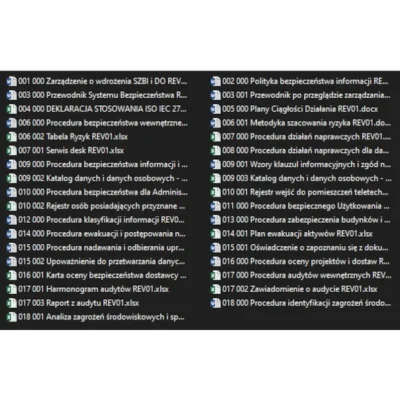

Spis plików:

001 000 Zarządzenie o wdrożenia SZBI i DO REV01.docx

002 000 Polityka bezpieczeństwa informacji REV01.docx

003 000 Przewodnik Systemu Bezpieczeństwa REV01.docx

003 001 Przewodnik po przeglądzie zarządzania Systemu Bezpieczeństwa REV01.docx

004 000 DEKLARACJA STOSOWANIA ISO IEC 27001 2022 REV01.xlsx

005 000 Plany Ciągłości Działania REV01.docx

006 000 Procedura bezpieczeństwa wewnętrznego REV01.docx

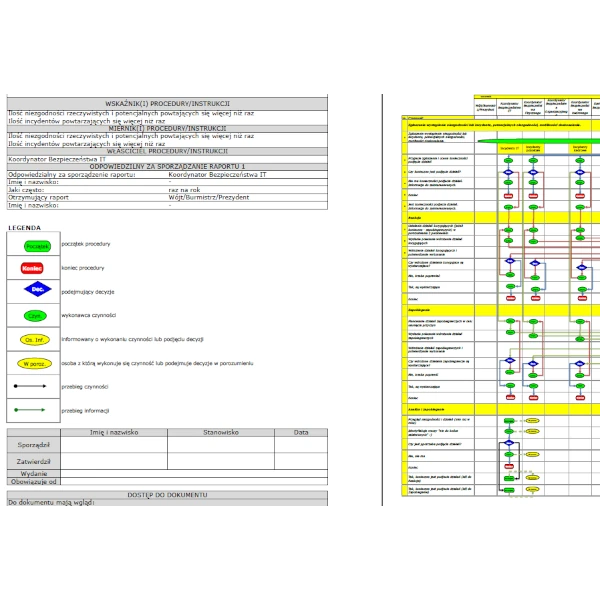

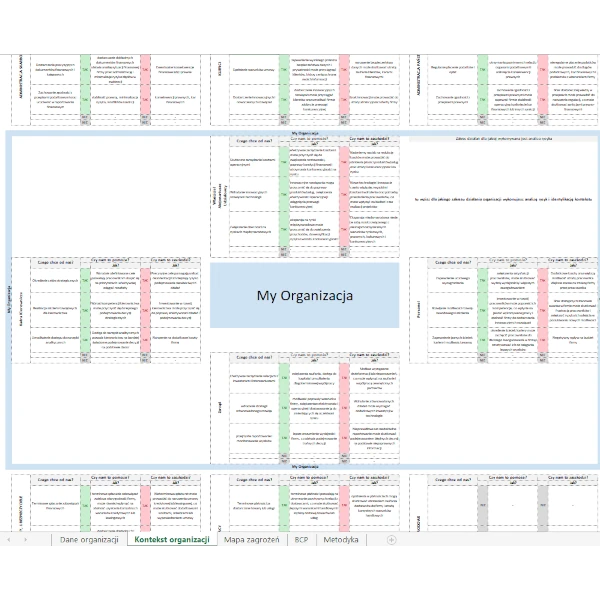

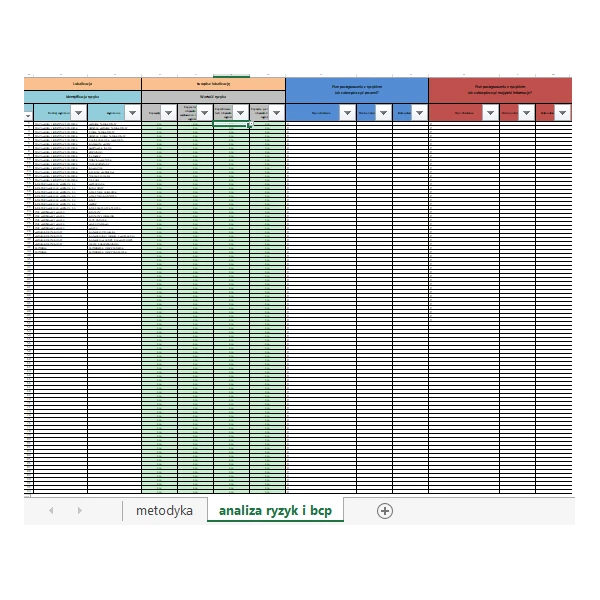

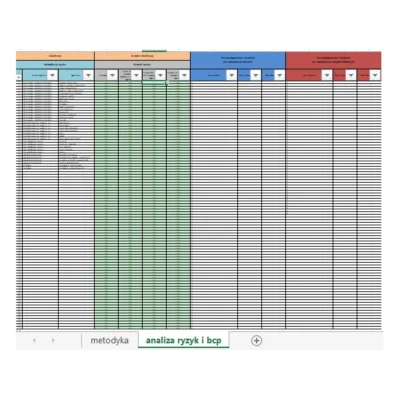

006 001 Metodyka szacowania ryzyka REV01.docx

006 002 Tabela Ryzyk REV01.xlsx

007 000 Procedura działań naprawczych REV01.xlsx

007 001 Serwis desk REV01.xlsx

008 000 Procedura działań naprawczych dla danych osobowych REV01.xlsx

009 000 Procedura bezpieczeństwa informacji i danych osobowych REV01.docx

009 001 Wzory klauzul informacyjnych i zgód na przetwarzanie danych osobowych REV01.docx

009 002 Katalog danych i danych osobowych – rejestr czynności REV01.xlsx

009 003 Katalog danych i danych osobowych – opis techniczny REV01.xlsx

010 000 Procedura bezpieczeństwa dla Administratora REV01.docx

010 001 Rejestr wejść do pomieszczeń teletechnicznych przez osoby nieupoważnione przy asyście osób upoważnionych REV01.xlsx

010 002 Rejestr osób posiadających przyznane uprawnienia dostępu do pomieszczeń teletechnicznych i obsługi informatycznej REV01.xlsx

011 000 Procedura bezpiecznego Użytkowania komputera i sieci REV01.docx

012 000 Procedura klasyfikacji informacji REV01.docx

013 000 Procedura zabezpieczenia budynków i pomieszczeń REV01.docx

014 000 Procedura ewakuacji i postępowania na wypadek zagrożenia REV01.docx

014 001 Plan ewakuacji aktywów REV01.xlsx

015 000 Procedura nadawania i odbierania uprawnień personelu REV01.docx

015 001 Oświadczenie o zapoznaniu się z dokumentacją systemu REV01.docx

015 002 Upoważnienie do przetwarzania danych osobowych REV01.docx

016 000 Procedura oceny projektów i dostaw REV01.docx

016 001 Karta oceny bezpieczeństwa dostawcy REV01.xlsx

017 000 Procedura audytów wewnętrznych REV01.xlsx

017 001 Harmonogram audytów REV01.xlsx

017 002 Zawiadomienie o audycie REV01.xlsx

017 003 Raport z audytu REV01.xlsx

018 000 Procedura identyfikacji zagrożeń środowiskowych i społecznych REV01.docx

018 001 Analiza zagrożeń środowiskowych i społecznych REV01.xlsx

Informacje techniczne:

Dokumentacja w formie 35 plików procedur i formuarzy, spakowana w formacie ZIP dostępne przez 365 dni od dnia zakupu.

Pliki należy otwierać w Microsoft Office 2013 lub nowszym (nie bierzemy odpowiedzialności za poprawność działania plików po otwarciu za pomocą innego oprogramowania).

Zastanawiasz się czy poradzisz sobie z dostosowaniem i uzupełnieniem dokumentacji?

Zobacz szkolenie online – Cyberbezpieczeństwo Jednostki Samorządu Terytorialnego w praktyce

a w razie potrzeby możesz skorzystać z usług dodatkowych

Certyfikaty personelu dla Audytorów Wewnętrznych, Menadżerów, Koordynatorów i Pełnomocników SZBI

lub

skorzystaj z usług kompleksowych